Со стремительным ростом цифровых технологий современные гибридные корпоративные центры кибербезопасности (SOC) сталкиваются как с огромными преимуществами, так и с беспрецедентными вызовами. С одной стороны, цифровизация повышает операционную эффективность, рентабельность и даже может помочь в росте доли рынка, открывая новые бизнес-возможности. С другой стороны, она также создает значительно большую атакующую поверхность и увеличивает риски безопасности, что становится основой того, что мы называем “спиралью боли” (Spiral of More).

Эта “спираль боли” — замкнутый круг проблем, возникающих в результате быстрой цифровизации и растущей сложности киберландшафта.

Расширение ландшафта угроз и его последствия

Цифровизация добавляет значительной сложности вашей ИТ-инфраструктуре и процессам, что приводит к существенному расширению атакующей поверхности и, соответственно, усложняет ее защиту. Этот рост привлекает больше кибератак и генерирует избыточное количество сигналов и “шума”, часто скрывая реальные, критические угрозы в этом потоке данных. Защитить такую динамичную ИТ-среду значительно сложнее, чем даже несколько лет назад. Недавний опрос, проведенный в 2023 году, показал, что 63% гибридных корпоративных SOC-команд зафиксировали “значительное” увеличение своей атакующей поверхности всего за последние два года. Эта цифра подчеркивает, насколько быстро меняется ландшафт угроз и как трудно SOC-командам за ним успевать.

Парадокс роста количества инструментов кибербезопасности

Рост атакующей поверхности и невидимые угрозы — не единственные вызовы, с которыми сталкиваются SOC. Рост количества инструментов кибербезопасности, призванных решить эти проблемы, может парадоксальным образом перегрузить аналитиков. Хотя поставщики обещают, что больше инструментов — это ответ на все проблемы, эти инструменты часто работают в изоляции, не “общаясь” друг с другом. Кроме того, они требуют постоянного мониторинга и могут пересекаться по функциональности, что приводит к еще большему количеству сигналов, тревог и общему снижению видимости. Вместо того чтобы повышать точность и эффективность, добавление большего количества инструментов может привести к:

- Увеличению сложности управления: Каждый новый инструмент добавляет необходимость настройки, обслуживания и интеграции.

- Разочарованию аналитиков: Постоянный поток нерелевантных оповещений приводит к выгоранию и потере фокуса.

- Снижению эффективности: Вместо того чтобы улучшать защиту, бездумное добавление инструментов может создавать новые пробелы и “слепые зоны”.

Рост “слепых зон” и их последствия

Команды по кибербезопасности тратят значительное количество времени, пытаясь угнаться за тысячами сигналов, генерируемых новыми инструментами. Средняя SOC-команда ежедневно получает около 4500 сигналов тревоги, причем поразительные 67% из них остаются не проанализированными. Этот постоянный поток сигналов тревоги, в сочетании с отсутствием контекста, создает огромные “слепые зоны” (blind spots) — области сети или аспектов атаки, которые остаются незамеченными. Недавний опрос показал, что 71% аналитиков SOC считают, что их организация, вероятно, уже была скомпрометирована, но они просто не идентифицировали прорыв. Это является прямым следствием перегрузки информацией и недостаточной эффективности существующих инструментов.

Выгорание и нехватка кадров в SOC

Неудивительно, что команды SOC сталкиваются с высоким уровнем выгорания и острой нехваткой квалифицированных кадров. По оценкам ISC2, в мире дефицит квалифицированных специалистов по кибербезопасности составляет 3,4 миллиона человек. Это выгорание непосредственно связано со стрессом, вызванным неэффективными сигналами тревоги, чрезмерным объемом ручной работы и долгими часами работы без успешных результатов, что приводит к порочному кругу перегрузки работой, стресса и увольнений. Статистика тревожна: почти половина специалистов по кибербезопасности задумываются о “тихом увольнении” (quiet quitting), а около трети упоминают стресс, выгорание или негативное влияние работы на их психическое здоровье как причины для смены отрасли.

Когнитивный диссонанс: игнорирование проблемы

Опрос также показал, что 97% аналитиков SOC беспокоятся о том, что пропустят критические события кибербезопасности из-за перегрузки сигналами тревоги. Кроме того, почти 40% сообщили о дополнительном “шуме” от инструментов кибербезопасности как о значительной проблеме.

Несмотря на эти опасения, большинство опрошенных аналитиков парадоксальным образом оценили свои инструменты как “эффективные”, хотя и признали, что имеют лишь 75% видимости в своей ИТ-среде.

Этот когнитивный диссонанс — неспособность согласовать собственные знания с действительностью — является серьезной проблемой для SOC-команд. Он может привести к тому, что команды не будут предпринимать необходимые меры для решения проблем, даже если они знают об их существовании.

Существует несколько причин, почему может возникнуть когнитивный диссонанс:

- Подтверждение предубеждений: Люди склонны искать информацию, которая подтверждает их существующие убеждения, и игнорировать информацию, которая им противоречит. Это может привести к тому, что аналитики SOC сосредоточатся на положительных аспектах своих инструментов и проигнорируют их ограничения.

- Давление на соответствие: SOC-команды часто находятся под давлением руководства, чтобы продемонстрировать, что они эффективно защищают организацию. Это может привести к тому, что они преувеличивают возможности своих инструментов, чтобы избежать критики или необходимости требовать дополнительные ресурсы.

- Отсутствие знаний: Аналитики SOC могут просто не знать об ограничениях своих инструментов. Это может быть связано с недостаточной подготовкой, нехваткой времени на изучение всех возможностей или с тем, что инструменты постоянно обновляются, и трудно успевать за всеми изменениями.

Что можно сделать для решения проблемы когнитивного диссонанса:

- Повышение осведомленности: Важно, чтобы аналитики SOC знали об ограничениях своих инструментов. Это можно сделать с помощью обучения и тренингов, семинаров с производителями, а также путем предоставления аналитикам доступа к независимой информации об ограничениях инструментов и реальных кейсах.

- Создание культуры открытости: Важно создать культуру, в которой аналитики SOC чувствуют себя комфортно, сообщая о проблемах с инструментами, “слепых зонах” или неэффективности. Это можно сделать, поощряя открытое общение, обеспечивая защиту аналитиков от репрессий за сообщение о проблемах и внедряя механизмы анонимной обратной связи.

- Использование нескольких инструментов с интеграцией: Вместо того чтобы полагаться на один инструмент, SOC-команды должны использовать несколько инструментов, но с акцентом на их интеграцию, чтобы получить более полную картину своей ИТ-среды. Это поможет им выявить “слепые зоны”, которые могут существовать с любым одним инструментом, и создать единый центр управления инцидентами.

Решая проблему когнитивного диссонанса, SOC-команды могут значительно улучшить свою способность выявлять и реагировать на киберугрозы, повышая общую киберустойчивость организации.

В дополнение к вышеуказанному, важно отметить, что когнитивный диссонанс может быть признаком более глубоких проблем в организации. Например, если аналитики SOC постоянно испытывают стресс и перегружены работой, им будет труднее объективно оценивать свои инструменты и свою работу. Важно, чтобы руководство SOC решило эти основные проблемы, создав более благоприятную среду для принятия обоснованных решений по кибербезопасности. Это может включать инвестиции в дополнительные ресурсы, улучшение эргономики рабочего места и предоставление возможностей для профессионального развития.

Эффективная стратегия действий: как разорвать “спираль боли”

Чтобы разорвать “спираль боли”, нужно избавиться от неэффективных решений и выбрать те, которые действительно работают. А еще лучше – инвестировать в решения, которые интегрируются в общую гибридную стратегию и помогают командам решать современные проблемы, а не просто создают больше работы и “шума”. Чрезмерное использование отдельных инструментов, отправляющих различные сигналы тревоги аналитикам SOC, недопустимо и создает благоприятные условия для гибридных атак. Ведь гибридные атакующие действуют именно в таких сложных условиях, поскольку им легче незаметно проникнуть, замаскироваться и продвинуться внутри организации.

Чтобы начать побеждать, SOC-командам необходимо думать и действовать с такой же скоростью и масштабом, как и гибридные атакующие. Вместо того чтобы рассматривать отдельные атакующие поверхности (конечные точки, облака, сети), им нужно воспринимать их как единую большую атакующую поверхность, управляемую одним атакующим субъектом.

Но без видимости всей ИТ-инфраструктуры, от операционных технологий (OT) до конечных точек и облачных сред, ваше гибридное предприятие просто не сможет выявить даже самые распространенные признаки атаки, такие как:

- Горизонтальное перемещение (lateral movement): когда злоумышленник перемещается между системами внутри сети.

- Эскалация привилегий (privilege escalation): когда злоумышленник получает более высокие права доступа.

- Захват учетных записей в облаке (cloud account compromise): компрометация учетных записей в облачных сервисах.

Именно поэтому Vectra’s Attack Signal Intelligence предлагает SOC-командам по всему миру непревзойденную четкость сигналов, приоритизацию угроз и автоматизированную реакцию на угрозы на базе искусственного интеллекта. Vectra помогает вам разорвать “спираль боли”, останавливая наиболее важные угрозы, фокусируясь на поведении злоумышленников, а не на бесконечных оповещениях.

Vectra AI – ценное приобретение компании NWU для кибербезопасности Украины

В современном контексте постоянно растущих киберугроз и необходимости обеспечения высокого уровня киберустойчивости, решение Vectra AI является стратегически важным для украинских организаций. Война в Украине значительно повысила уровень кибератак, делая надежную защиту критической необходимостью для всех секторов экономики и государственного управления.

Vectra AI – это мощное решение, которое может помочь организациям защититься от самых сложных атак, включая те, что используют возможности GenAI (генеративный искусственный интеллект). Благодаря своей способности точно и быстро выявлять GenAI-атаки, а также обеспечивать всестороннюю видимость и простоту использования, платформа Vectra AI является ценным дополнением к любой программе кибербезопасности, предоставляя новый уровень защиты от новейших угроз.

Vectra AI является лидером в обнаружении и реагировании на гибридные облачные угрозы на основе искусственного интеллекта безопасности. Только Vectra оптимизирует искусственный интеллект для выявления методов злоумышленников — TTP (Tactics, Techniques, and Procedures), что является основой всех атак — вместо простого предупреждения об «аномалиях» или «других» событиях. Полученный высокоточный сигнал об угрозе и четкий контекст позволяют командам по кибербезопасности быстро реагировать на угрозы и предотвращать превращение атак в полномасштабный взлом. По данным MITRE ATT&CK, понимание и выявление TTP является ключевым для борьбы с продвинутыми постоянными угрозами (APT).

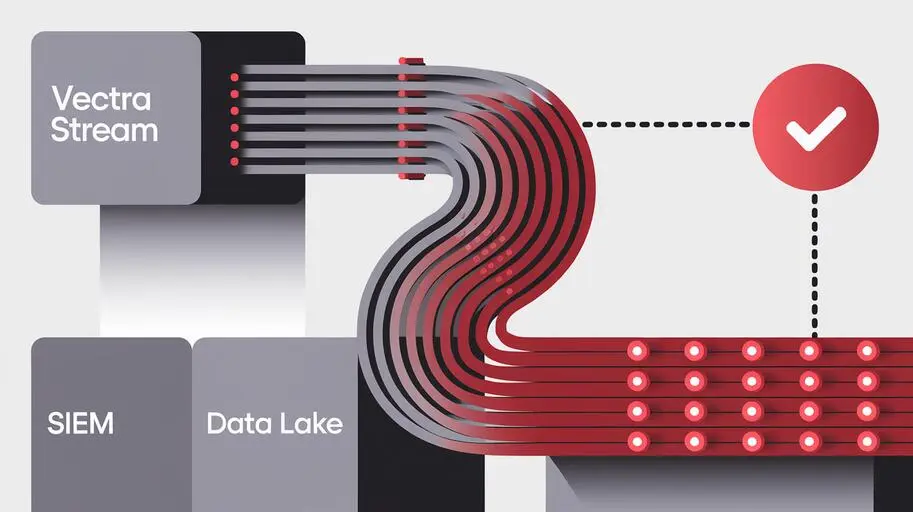

Платформа и сервисы Vectra AI охватывают публичное облако, программы SaaS, системы идентификации и сетевую инфраструктуру, как локальную, так и облачную. Организации во всем мире полагаются на платформу и услуги Vectra AI для достижения устойчивости к: программам-вымогателям, компрометации цепочки поставок, захвату идентификационных данных и другим кибератакам. Это подтверждается многочисленными успешными кейсами в различных отраслях – от финансов до здравоохранения.

Благодаря компании NWU, являющейся официальным дистрибьютором Vectra AI в Украине, теперь на отечественном IT-рынке стало возможно купить NDR (Network Detection and Response) от мирового лидера. NDR является неотъемлемой частью SOC-триады вместе с SIEM и EDR, обеспечивая полный цикл обнаружения и реагирования на угрозы. Это позволяет украинским предприятиям значительно повысить уровень своей кибербезопасности и эффективнее противостоять современным угрозам, что особенно актуально в условиях гибридной войны и постоянных кибератак.

Готовы ли вы разорвать “спираль боли” в вашем SOC и обеспечить надежную защиту от самых современных киберугроз? Чтобы купить NDR для SOC или заказать тестирование решения Vectra AI в Украине, обратитесь в NWU уже сегодня.