Когда-то способ проникновения злоумышленников в организацию был довольно простым. Злоумышленник находил уязвимость, например, необновленное устройство или скомпрометированную учетную запись, проникал в систему, шифровал файлы или похищал данные, а организации оставалось лишь расхлебывать последствия и искать лучшие способы защиты. Это был линейный подход, где последствия были очевидными, хотя и разрушительными.

Сегодня организации представляют собой совокупность разветвленных поверхностей атаки, что на бумаге может казаться более сложным для злоумышленников. Однако, по мере того как организации становятся “умнее”, такими же становятся и злоумышленники. Теперь атаки не так линейны; злоумышленники могут найти уязвимость, “залечь на дно” (то есть, оставаться незамеченными в течение длительного времени), перепрыгнуть с одной поверхности атаки на другую (например, из корпоративной сети в облачную среду), снова “залечь на дно”, а затем начать полноценную атаку, направленную на ключевые бизнес-процессы. Иногда бывает уже слишком поздно, и организациям приходится тратить миллионы долларов на восстановление и устранение последствий. По данным IBM, средняя стоимость утечки данных в 2024 году превысила 5 миллионов долларов.

Хотя это может казаться бесполезным, это не означает, что мы не можем опередить современную кривую обнаружения угроз. На самом деле, лучшие Центры операционной безопасности (SOC) по всему миру активно применяют стратегии, которые позволяют им оставаться на шаг впереди злоумышленников. Вот пять способов, с помощью которых эти SOC опережают злоумышленников и защищают свои организации.

5 путей, как ведущие SOC опережают злоумышленников

1. Инвестируйте в технологии на основе искусственного интеллекта (ИИ)

Единственная технология, которая позволит организациям опередить злоумышленников в их стремлении к сложности, – это настоящий Искусственный Интеллект (ИИ) для безопасности. Мы не говорим о больших языковых моделях (LLM), которые просто помогают аналитикам строить запросы для их расследований, хотя они и полезны. Мы также не говорим о подходах ИИ/ML, которые лишь выявляют аномалии и требуют постоянного человеческого обслуживания, генерируя избыточный “шум”.

Мы говорим об использовании ИИ для построения интеллектуального сигнала атаки, который выявляет самые критические и насущные угрозы, специфичные для каждой уникальной клиентской среды, предоставляя при этом полную картину атаки с контекстом. В Vectra AI мы называем этот ИИ нашим “Attack Signal Intelligence” (Разведка сигналов атаки).

В течение десятилетия Vectra AI активно исследует, разрабатывает, внедряет и патентует ИИ безопасности, ориентированный на обеспечение наилучшего сигнала атаки на планете. Разведка сигналов атаки выходит за рамки сигнатур и аномалий, чтобы глубоко понять поведение злоумышленника и сосредоточиться на TTP (тактика, техника и процедуры) злоумышленника по всей цепочке атаки после ее осуществления (от первоначального доступа до эксфильтрации данных). Она анализирует поведение злоумышленника и шаблоны трафика, уникальные для среды клиента, чтобы уменьшить шум от оповещений и выявлять только релевантные истинные позитивные события. Это означает меньше ложных срабатываний и больше настоящих угроз. Вооруженные контекстом полной картины атаки, аналитики безопасности тратят свое время и талант на то, что они умеют делать лучше всего – поиск угроз (threat hunting), расследование и предотвращение перехода атак в утечки данных.

2. Внедрите стратегию XDR (Расширенное обнаружение и реагирование)

Наличие целостной стратегии XDR является критически важным для борьбы с современными гибридными атаками, которые охватывают разнообразные поверхности атаки. Современные злоумышленники не ограничиваются одним вектором атаки, они мигрируют между различными частями инфраструктуры, что требует интегрированного подхода. Благодаря эффективной стратегии XDR вы сможете достичь:

- Покрытия: Интегрированное высококачественное покрытие обнаружения угроз на всей гибридной поверхности атаки – сети, IoT/OT устройства, публичные облака (AWS, Azure, Google Cloud), идентификаторы (Active Directory, Okta), SaaS-приложения (Microsoft 365, Salesforce), конечные точки (ноутбуки, серверы) и электронная почта. Защитникам нужны гарантии, что у них есть необходимая видимость во всех критических точках.

- Четкости: Интегрированный сигнал атаки, который коррелирует обнаружения для приоритизации реальных атак в режиме реального времени. Это позволяет SOC-командам быстро понять, на чем сосредоточиться в первую очередь, с чего начать работу, вместо того чтобы теряться в тысячах несвязанных оповещений.

- Контроля: Интегрированные, автоматизированные, управляемые действия по расследованию и реагированию, которые позволяют командам Центров операций безопасности (SOC) действовать с такой же скоростью и масштабом, как и гибридные злоумышленники. Защитникам нужны компетенции и уверенность, чтобы успевать за объемом и скоростью угроз.

3. Регулярно оценивайте риски вмешательства

Защита организации – это постоянно меняющаяся мишень, учитывая постоянно меняющуюся ИТ-среду и эволюцию угроз. Поэтому необходимо регулярно оценивать свою уязвимость к атакам, не только с точки зрения периметра, но и изнутри.

Это предполагает изучение основных моментов кибергигиены, включая пересмотр брандмауэров периметра и интернет-шлюзов, защиты от вредоносных программ, управления патчами (обновлениями), списков разрешений и контроля выполнения, безопасной конфигурации систем, политик паролей и контроля доступа пользователей. Интеграция этих основных моментов в вашу программу безопасности имеет жизненно важное значение, наряду с регулярными обновлениями.

Кроме того, изучите поверхности атаки, к которым ваша организация может быть потенциально подвержена. В некоторых случаях есть ресурсы для проведения нагрузочных тестов (пентестов) и анализа пробелов в ваших поверхностях атаки, что позволяет выявить слабые места до того, как их используют злоумышленники.

Эти меры покрывают ваш риск воздействия до того, как потенциальный компромисс может произойти, но что вам следует делать после того, как злоумышленник уже скомпрометировал идентификатор и проник в среду? Как только злоумышленник попадает в вашу систему, это приводит к большей сложности в обнаружении и реагировании. Злоумышленник может предпринять множество мер, чтобы нанести ущерб вашему бизнесу, таких как компрометация нескольких учетных записей, эскалация привилегий идентичности и неуловимое латеральное перемещение – все это может привести к инциденту, критическому для бизнеса.

Что вы можете сделать, чтобы ответить на этот вызов? Ответ заключается в ваших технологиях обнаружения и реагирования – главное, чтобы убедиться, что сигналы, которые получает ваша технология, интеллектуально информируют вас об этом подозрительном поведении, даже прежде чем оно станет полноценной атакой. Например, Attack Signal Intelligence от Vectra AI может коррелировать хосты и сущности на разных атакующих поверхностях с атрибуцией, основанной на ИИ и ML (машинном обучении), которая точно заполняет информационные пробелы, что приводит к сложностям после компрометации. Получение богатого и точного контекста того, как действует злоумышленник, настроит вас на успех, даже когда злоумышленник может обойти вашу защиту.

4. Сотрудничайте со сторонними экспертами (MXDR)

Хотя инвестирование в качественные технологии на основе ИИ может значительно уменьшить нагрузку на вашу команду SOC, иногда этого недостаточно для борьбы с современными атаками, особенно в современных гибридных средах, которые требуют круглосуточного мониторинга и быстрого реагирования. Вот почему мы настоятельно рекомендуем сочетать технологии искусственного интеллекта с человеческим интеллектом, особенно со сторонними отраслевыми экспертами, как дополнительную линию обороны против гибридных нападающих.

Сторонние отраслевые эксперты могут предоставлять услуги управляемого обнаружения и реагирования (Managed Detection and Response – MDR) или, в более широком смысле, MXDR (Managed Extended Detection and Response). Эти услуги предоставляют глубокие знания об индустрии безопасности, а также являются экспертами в платформе и технологии, которые вы используете. Внешнее обслуживание некоторых рутинных, повседневных задач SOC сторонним экспертам – это отличная инвестиция, особенно когда эти эксперты хорошо знакомы с технологией и платформой, которые вы используете для обнаружения и реагирования на угрозы. Это позволяет вашей внутренней команде SOC сосредоточиться на стратегических задачах и уникальных рисках вашей организации.

Благодаря Vectra MXDR вы можете охватить все ваши поверхности атаки – SaaS, облако, идентификацию, сеть и конечные точки – с помощью наших интеграций с ведущими решениями, такими как CrowdStrike, SentinelOne и Microsoft Defender на глобальном уровне, обеспечивая круглосуточный мониторинг 7 дней в неделю в течение года. Vectra MXDR может снять с вас часы работы, освобождая время и таланты вашей команды для более ценных и критических задач, таких как проактивный поиск угроз и разработка стратегии безопасности.

5. Оптимизируйте время и бюджет

Последний, но не менее важный, способ, которым лучшие SOC опережают современных злоумышленников, – это оптимизация людей и ресурсов в своих командах. Люди лучше всего выполняют то, что им нравится и где они могут реализовать свой потенциал – любит ли ваша команда SOC часами ежедневно управлять тысячами оповещений, настраивать правила и создавать отчеты, которые часто оказываются ложными срабатываниями? Наверное, нет. Это приводит к выгоранию и потере мотивации.

Вместо этого бюджет безопасности, который вы освободите, используя службу управляемого обнаружения и реагирования (MDR/MXDR), можно инвестировать в инициативы или программы безопасности, над которыми ваша команда SOC хотела бы работать. Это могут быть:

- Программы поиска угроз (threat hunting), которые требуют глубоких аналитических навыков.

- Менторство и развитие младших аналитиков.

- Исследование новых методов атак и уязвимостей.

- Налаживание деловых отношений с другими отделами для улучшения общей политики безопасности.

- Общие высокоуровневые инициативы, предназначенные для высококвалифицированных талантов, такие как разработка архитектуры безопасности или автоматизация процессов.

Вот почему передача рутинных, повторяющихся задач SOC сторонней MDR-службе имеет решающее значение для современного SOC. Когда другая команда заботится о ежедневных задачах, на которые ваша команда SOC тратит слишком много времени, это освобождает больше времени для того, чтобы аналитики могли погружаться в высокоценные проекты, тем самым оптимизируя ваши таланты и бюджет безопасности. Это позволяет организации получить максимум от своих инвестиций в безопасность.

Вывод

Оставаться впереди современных злоумышленников – это постоянный вызов, который требует постоянной адаптации и стратегических инвестиций. Однако, с помощью правильных технологий (особенно ИИ), интегрированных стратегий (как XDR), регулярной оценки рисков, сотрудничества со сторонними экспертами (MXDR) и оптимизации внутренних ресурсов, ваша команда SOC может не просто догонять, но и побеждать. Используя вышеупомянутые пять советов, вы можете создать более устойчивый и эффективный SOC, который будет на шаг впереди злоумышленников и защищать вашу организацию от новейших угроз, даже таких как те, что используют GenAI.

Vectra AI – ценное приобретение компании NWU для кибербезопасности Украины

В современном контексте постоянно растущих киберугроз и необходимости обеспечения высокого уровня киберустойчивости, решение Vectra AI является стратегически важным для украинских организаций. Война в Украине значительно повысила уровень кибератак, делая надежную защиту критической необходимостью для всех секторов экономики и государственного управления.

Vectra AI – это мощное решение, которое может помочь организациям защититься от самых сложных атак, включая те, что используют возможности GenAI (генеративный искусственный интеллект). Благодаря своей способности точно и быстро выявлять GenAI-атаки, а также обеспечивать всестороннюю видимость и простоту использования, платформа Vectra AI является ценным дополнением к любой программе кибербезопасности, предоставляя новый уровень защиты от новейших угроз.

Vectra AI является лидером в обнаружении и реагировании на гибридные облачные угрозы на основе искусственного интеллекта безопасности. Только Vectra оптимизирует искусственный интеллект для выявления методов злоумышленников — TTP (Tactics, Techniques, and Procedures), что является основой всех атак — вместо простого предупреждения об «аномалиях» или «других» событиях. Полученный высокоточный сигнал об угрозе и четкий контекст позволяют командам по кибербезопасности быстро реагировать на угрозы и предотвращать превращение атак в полномасштабный взлом.

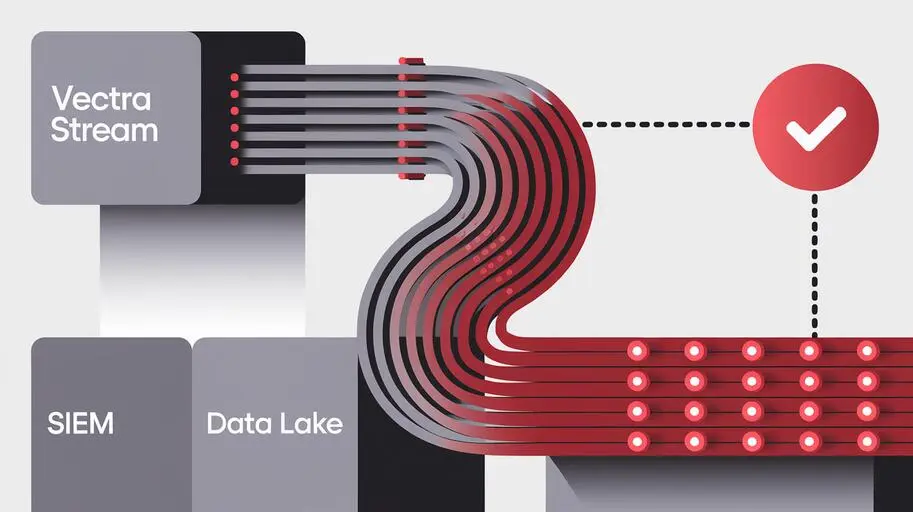

Платформа и сервисы Vectra AI охватывают публичное облако, программы SaaS, системы идентификации и сетевую инфраструктуру, как локальную, так и облачную. Организации во всем мире полагаются на платформу и услуги Vectra AI для достижения устойчивости к: программам-вымогателям, компрометации цепочки поставок, захвату идентификационных данных и другим кибератакам. Это подтверждается многочисленными успешными кейсами в различных отраслях – от финансов до здравоохранения и критической инфраструктуры.

Благодаря компании NWU, являющейся официальным дистрибьютором Vectra AI в Украине, теперь на отечественном IT-рынке стало возможно купить NDR (Network Detection and Response) от мирового лидера. NDR является неотъемлемой частью SOC-триады вместе с SIEM и EDR, обеспечивая полный цикл обнаружения и реагирования на угрозы. Это позволяет украинским предприятиям значительно повысить уровень своей кибербезопасности и эффективнее противостоять современным угрозам, что особенно актуально в условиях гибридной войны и постоянных кибератак.

Готовы ли вы перейти от реактивной защиты к проактивному опережению угроз? Обратитесь в NWU, чтобы купить NDR для SOC или заказать тестирование решения Vectra MXDR в Украине уже сегодня.